Das STW Aachen und der NWR

Samstag, Mai 7th, 2011Vor gut einem Jahr beschloss das STW-Aachen massive Umbaumaßnamen in unserem Wohnheim durchzuführen. Dazu zählen der Umbau der Heizung und die Sanierung der Fassade, was zur folge hatte das die gesamte 12. Etage, in der sich unser Netzwerkraum befindet, umgebaut wurde.

Hier aber erst mal ein par Fotos wie es vor dem Umzug aus sah. Da hatten wir einen Schrank in dem die Server standen und noch die alten 100Mbit HP Switche im Netzwerkschrank.

Dann bekamen wir den Cisco Catalyst 4006 mit 3x 48Port 100Mbit, 1x 48Port 1Gbit. Was gar nicht so schleicht war da die Stromaufnahme im Schrank sang und wir über die 3 Netzteile mehrfach redundant angebunden waren. Leider mussten wir für die Zeit die Hidden Bridge zurück bauen.

Die werten Hobbyarchitekten kamen auf die Idee den Raum kleiner zu mache. Als wir die Pläne zu Gesicht bekamen stellen wir fest, das so wie sie es geplant haben, wir die Tür vom Netzwerkschrank nicht mehr öffnen hätten können. Die Hobbyarchitekten meinen das wir den Schrank doch einfach verschieben sollten. Leider hatten sie nicht an die Kabel gedacht die durch den Fußboden in die Zimmer verteilt werden. Dennoch haben wir den Vorschlag gemacht das wir den Schrank drehen können.

Das sah dann so aus. Unser LWL Kabel das während den Bauarbeiten schon mal durchtrennt wurden haben wir diesmal Überall markiert.

Dann gingen die Abreißarbeiten auf der 12. los. Die Wende wurden eingerissen dafür haben wir den Schrank mit Panzerband angeklebt.

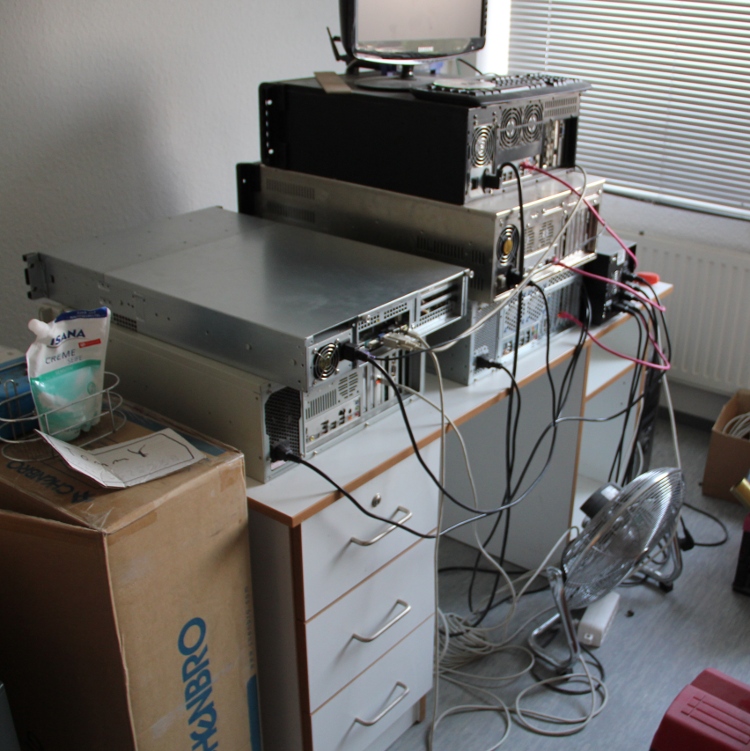

Da wir auf den Bauleitersitzungen beklagt haben, dass wir unsere Server Infrastruktur zum betreiben des Internets benötigen, haben wir eines der Schimmel Zimmer bekommen.

Dumm war nur das unsere Server die Luft so stark getrocknet haben das der Schimmel verschwand und wir ins nächste Schimmel Zimmer umziehen mussten.

Dieses Zimmer durften wir dann mit der Firma die die Fenster austauschte teilen. Nicht nur das die Tür dieses Zimmers den ganz Tag offen stand. Nach dem die Bauarbeiter gegangen sind haben sie nicht mal abgeschlossen. Gut nur das nix verschwunden ist.

Derweil tat sich einiges im Serverraum, die Wende wurden gezogen und der Estricht wurde gelegt.

Nach dem an den Plänen dann wieder Heruntergespielt wurde und wir nun wieder eine Tür nicht öffnen konnten, mussten wir den Schrank wieder zurückdreht. Für alle Fachmänner: der Schrank war voll gepecht und im betrieb. Da dreht sich nicht nur der Schrank sondern auch der Magen.

Weitere Monate zogen ins Land und der Raum wurde gestrischen und die Klima installiert. Leider wurde vergessen sie zu befüllen.

Dann war es endlich soweit. Die Server konnten endlich in Ihr neues Zuhause umziehen. Aber fast wäre es nicht dazu gekommen, denn die oben erwähnten Hobbyarchitekten haben für die Heizungsanlage für 18.000€ zufiel Kabel ziehen lassen aber nur eine Steckdose im Netzwerkraum, direkt an der Tür Hinterlassen. Gütigerweise haben wir nach mehrfachen Betteln jetzt doch noch eine bekommen.

Das war nur ein kleiner Teil was wir mit dem Serverraum erlebt haben. Ein besonderer Gruß gilt an dieser stelle aber dem Hobbyarchitekten. Der alleine schon, durch die verzögert des Baus 1,5 Millionen € für das Gerüst ausgegeben hat, 18.000 € für die Ansteuerung der Heizung in den Sand setzte und die Steckdosen im EDV Raum vergessen hat. Das da noch einiges nicht an die Öffentlichkeit gekommen ist müsste einigen klar sein. In der freien Wirtschaft hätte ich so jemanden schon lange vor die Türe gesetzt.